we connect people

we let you see your child or your beloved lady on the other side of the globe

we permit financial transaction, so you can ride your car, eat japan food, and use your credit card to buy 2 tickets for a movie at the multiplex

we let you play, watch a football match anywhere, anytime, the whole world at the same time

we transport your emotions, your business and your life

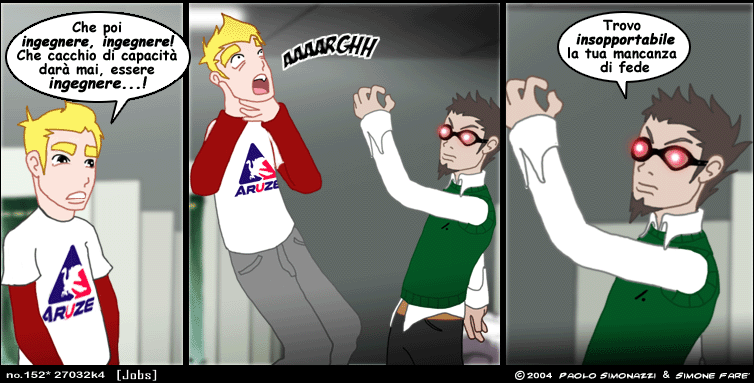

please do not call us just programmers, or computer geeks 😉

we are software engineers